بررسی زیرساخت شبکه های کامپیوتری

بررسی زیرساخت شبکه های کامپیوتری

آفیس،داک،61 صفحه

واژه زیرساخت (Infrastructure) از جمله واژه هائی است که در موارد متعددی بخدمت گرفته شده و دارای معانی متفاوتی است . واژه فوق اغلب برای تشریح مراحل نصب ، آماده سازی خدمات و امکانات مربوطه در زمینه یک عملیات خاص نظیر جاده ها ، سیستمهای ارتباطی، خطوط ارتباطی برق و ... بکار گرفته می شود. در اغلب واژه نامه ها برای واژه فوق تعریفی مشابه زیر ارائه شده است :

یک بستر پایه برای ایجاد یک سازمان و یا سیستم .

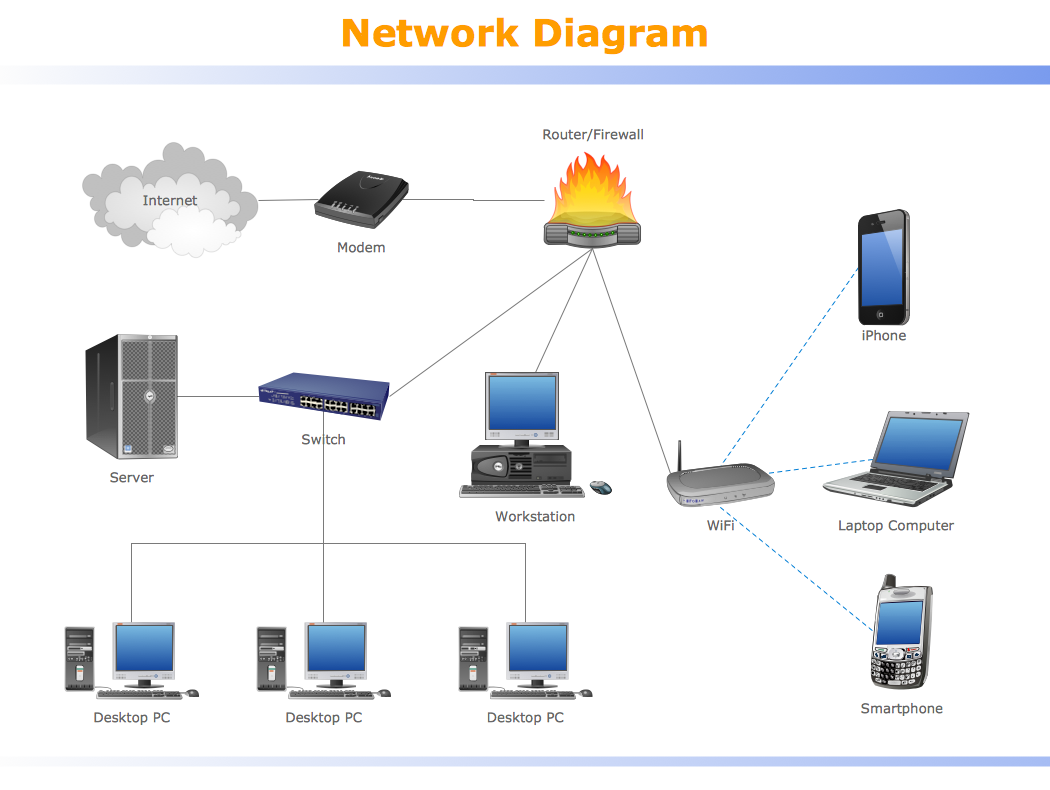

با توجه به تعریف واژه فوق و از دیدگاه کامپیوتر، یک شبکه کامییوتری از عناصر اساسی تشکیل می گردد. مجموعه عناصر تشکیل دهنده زیر ساخت یک شبکه کامپیوتری را می توان به دو گروه اساسی زیر تقسیم نمود:

{ عناصری که بنوعی زیرساخت فیزیکی یک شبکه را تشکیل می دهند.( نظیر کامپیوترها ، کابل ها، کارت های شبکه، هاب ها و روترها ). ماهیت عناصر فوق بصورت سخت افزاری است .

{ عناصری که بنوعی زیر ساخت منطقی یک شبکه را تشکیل می دهند. ( نظیر : پروتکل های شبکه، سرویس های مربوط به DNS ، مدل های آدرس دهی IP، سرویس های مربوط به دستیابی از راه دور و پروتکل های امتیتی ) ماهیت عناصر فوق نرم افزاری بوده که می بایست نصب و پیکربندی گردنند.

در ادامه به تشریح عناصر مربوط به زیرساخت منطقی یک شبکه پرداخته می شود.

عناصر مربوط به زیرساخت منطقی

شناخت زیرساخت فیزیکی در یک شبکه بدلیل ماهیت ملموس عناصر سخت افزاری و جایگاه هر یک از آنها بسادگی انجام خواهد شد. زیر ساخت منطقی یک شبکه کامپیوتری مستلزم استفاده از عناصر متفاوتی نظیر موارد زیر خواهد بود:

{ پروتکل های شبکه

{ مدل آدرس دهی IP

{ سرویس های مربوط به حل مشکل اسامی و آدرس ها

{ دستیابی از راه دور

{ روتینگ و ترجمه آدرس های شبکه

{ سرویس های مربوط به ایجاد زیر ساخت های امنیتی

در ادامه به معرفی هر یک از عناصر فوق و جایگاه آنها در یک شبکه خواهیم پرداخت .

پروتکل های شبکه

پروتکل یکی از عناصر مهم در ایجاد زیر ساخت منطقی در یک شبکه کامپیوتری محسوب می گردد. کامپیوترهای موجود در شبکه بر اساس پروتکل تعریف شده قادر به ایجاد ارتباط با یکدیگر خواهند بود. پروتکل مشتمل بر مجموعه ای از قوانین و یا شامل مجموعه ای از روتین های استاندارد بوده که عناصر موجود در شبکه از آنان برای ارسال اطلاعات استفاده می کنند.

در ویندوز ۲۰۰۰ نظیر ویندوز NT و ۹۵ از پروتکل های متعدد ی نظیر : NWlink ( نسخه پیاده سازی شده از پروتکل IPX/SPX توسط مایکروسافت ) و NetBEUI ( یک پروتکل ساده سریع که در شبکه های کوچک با تاکید بر عدم قابلیت روتینگ ) استفاده می گردد) . در ویندوز۲۰۰۰ از پروتکل TCP/IP استفاده می گردد.

مدل های شبکه ای

بمنظور شناخت مناسب نحوه عملکرد پروتکل در شبکه می بایست با برخی از مدل های رایج شبکه که معماری شبکه را تشریح می نمایند، آشنا گردید. مدل OSI (Open Systems Interconnection) بعنوان یک مرجع مناسب در این زمینه مطرح است . در مدل فوق از هفت لایه برای تشریح فرآیندهای مربوط به ....ادامه دارد.

پروژه در مورد شبکه های کامپیوتری و چگونگی کارکرد آنها (فرمت فایل Word ورد doc)تعداد صفحات 220

چکیده

شبکه های کامپیوتری امروزی فصل نویسی در انفورماتیک است . با وجود شبکه های کامپیوتری , محققین می توانند در اقصی نقاط دنیا تنها با فشردن کلیدهایی از صفحه کلید کامپیوتر , در چند ساعت بعد از تازه ترین اطلاعات موضوعات مورد نظر خود باخبر شوند .

تکنولوژی شبکه به سرعت در حال رشد است رشد و توسعه شبکه های کامپیوتری بر کسی پوشیده نیست مدت هاست که جمع آوری و پردازش اطلاعات توسط کامپیوتر انجام می شود . علاوه بر این , کامپیوتر در توزیع اطلاعات و برقراری ارتباطات از طریق شبکه های کامپیوتری نقش مهمی را بازی می کند .

این پروژه تحقیقاتی که شبکه های کامپیوتری را مورد بررسی قرار می دهد که در 4 فصل تقسیم بندی و ویرایش گردیده است .

فصل اولمعرفی شبکه های کامپیوتری ...... 3

فصل دوم

سخت افزار شبکه ................ 43فصل سومنرم افزار شبکه ......... 153فصل چهارم

امنیت شبکه ......... 259

آموزش شبکه های کامپیوتری و سوییچ های سیسکو

این پکیچ شامل 15 فایل ورد و پی دی اف می باشد . که جهت پروژه و

پایان نامه های دانشجویی مناسب می باشد .

+network

در کتاب شبکه+ هرآنچه که در رابطه با انواع شبکه- نحوه راه اندازی -تنظیمات شبکه وتجهیزات وکابلهای مورد نیاز وجوددارد می توانید بخوانید این کتاب به زبان اصلی می باشد

مدیریت و محافظت ازشبکه های کامپیوتری

بسمه تعالی

آموزشکده فنی و حرفهای دختران نیشابور

عنوان پروژه

مدیریت و محافظت از شبکه های کامپیوتر

گردآورنده

مهدیه فرقانیپور

استاد مربوطه

سرکار خانم مهندس مهدوی

مردادماه 1384

پیشگفتار

دوران ما را بدرستی عصر اطلاعات نامیده اند. در اندیشه ما، «فناوری اطلاعات» به مفهوم گردآوری، سازماندهی و پردازش داده های خام است بگونه ای که از آن «معرفت» جدید تولید شود. ظهور شبکه های کامپیوتری در دهه هفتاد میلادی تمام اسباب و لوازم تولید معرفت و دانش را فراهم کرد و به آن شتابی انفجار گونه داد شاید به کار بردن واژه «انقلاب اطلاعاتی» برای این روند تولید دانش مناسبتر باشد.

شبکه کامپیوتری چیزی بیش از یک ابزار در خدمت تولید دانش نیست ولی همین ابزار کارهایی را که ذهن بشر به جمع آوری داده آزمایش و نتیجه گیری نیاز دارد در کوتاهترین زمان ممکن محقق می شود.

دسترسی سریع و آسان به اطلاعات استفاده از قدرت پردازشی کامپیوترهای قوی و کارآمد ایجاد و بکارگیری تکنولوژی نوین ارتباطی برای تبادل اطلاعات و ایجاد نرم افزارهای هوشمند، به شکوفایی تمام شاخه های علوم مختلف انجامیده است.

در این پروژه به چگونگی مدیریت و محافظت از شبکه های کامپیوتری پرداخته شده است.

چکیده ................................................................................................. A

بخش اول:مدیریت شبکه های کامپیوتر ........................................................ 1

مقدمه .................................................................................................. 2

مقدمات یک شبکه .................................................................................. 2

مزیتهای یک شبکه ............................................................................... 3

کارکنان شبکه ...................................................................................... 4

مدیر شبکه .......................................................................................... 5

سایر کارکنان ...................................................................................... 5

فصل اول: مدیریت شبکه چیست؟ ................................................................ 6

مدیریت شبکه چیست؟ ............................................................................. 7

مدیریت شمارههای اشتراکی شبکه .............................................................. 9

شمارههای اشتراک کاربری .................................................................... 10

ایجاد شمارههای اشتراک کاربری ............................................................. 11

شمارههای اشتراک گروه ........................................................................ 16

محلی در مقایسه با جهانی ........................................................................ 17

گروههای توکار .................................................................................... 19

برقراری ارتباط چندتایی ......................................................................... 19

فصل دوم: مدیریت شبکه .......................................................................... 21

مدیریت شبکه ....................................................................................... 22

مفاهیم مدیریت .................................................................................... 22

محدودیتهای مدیریتی .......................................................................... 23

مشکلات شبکه ..................................................................................... 23

تنظیم و پیکربندی شبکه .......................................................................... 24

فصل سوم:شبکه بندی و ارتباطات ............................................................... 25

شبکه بندی و ارتباطات ............................................................................. 26

همگون سازی و تکرارسازی .......................................................................28

فصل چهارم: عیبیابی و رفع عیب ...............................................................34

عیبیابی و رفع عیب ................................................................................34

Net account /synch ............................................................................35

نظارت بر عملیات Active Directory .................................................... 35

فصل پنجم: مفهوم مدیریت منابع ............................................................... 36

مدیریت منابع ..................................................................................... 37

منابع سختافزاری ............................................................................. 38

پیکربندی و استفاده از سرورهای چاپ ..................................................... 38

نصب نرم افزار مدیریت ...................................................................... 39

تنظیم اولیه ........................................................................................ 40

درک مدیریت SNMP ......................................................................... 41

سهمیه دیسک ...................................................................................... 44

فایلها و فهرستها .............................................................................. 45

نصب/ارتقاء نرم افزار ......................................................................... 45

مدیریت منبع تغذیه شبکه ....................................................................... 47

مدیریت منبع تغذیه ویندوز 2000 ........................................................... 48

فصل ششم: ابزارهای مدیریت ................................................................... 50

ابزارهای مدیریت .................................................................................. 51

ابزارهای مدیریت مایکروسافت ................................................................ 51

Zero Administration ...................................................................... 55

Management Console .................................................................... 56

فصل هفتم: مدیریت عملکرد شبکه ................................................................ 58

مدیریت عملکرد شبکه .............................................................................. 59

مشکلات بالقوه عملکرد شبکه ...................................................................... 59

مسائل لایه فیزیکی ................................................................................ 60

مسائل مربوط به ترافیک شبکه .................................................................. 62

مشکلات تشخیصآدرس .......................................................................... 69

مسائل میان شبکهای ............................................................................... 69

فصل هشتم: ذخیرهسازی در شبکه ............................................................... 71

ذخیرهسازی در شبکه ............................................................................... 72

نکتههای مربوط به مدیریت سرور CD .......................................................73

مدیریت image ....................................................................................73

کابینتها ..............................................................................................74

مفاهیم SAN ........................................................................................74

درک SAN .........................................................................................76

مدیریتSAN ..................................................................................... 77

بخش دوم: محافظت از شبکههای کامپیوتری .................................................. 79

مقدمه .................................................................................................... 80

فصل نهم: حفاظت از شبکه .........................................................................81

حفاظت از شبکه ......................................................................................82

تضمین سلامت دادهها ...............................................................................82

حفاظت از سیستم عامل .............................................................................83

رویههای نصب .....................................................................................84

تکنیکهای مراقبت از سیستم ......................................................................87

فصل دهم: حفاظت از سخت افزار .................................................................89

حفاظت از سختافزار ..............................................................................90

منابع تغذیه وقفه ناپذیر(UPS) ..................................................................90

عوامل زیست محیطی .............................................................................94

تکرارسازی سخت افزار ..........................................................................95

حفاظت از دادههای کاربری .....................................................................96

تهیه نسخه پشتیبان .................................................................................97

ذخیرهسازی دیسک تکرارساز ....................................................................99

فصل یازدهم: پیاده سازی برنامه سلامت دادهها .............................................104

پیادهسازی برنامه سلامت دادهها ............................................................... 105

برنامهریزی برای امنیت شبکه و دادهها ...................................................... 106

سطوح امنیت .................................................................................... 107

سیاستهای امنیتی ................................................................................ 108

ارزیابی قابلیتهای آسیبپذیری امنیت ..................................................... 109

ارزیابی تهدیدهای امنیتی ...................................................................... 111

برقراری اقداماتی متقابل امنیتی .............................................................. 112

وسایل اشتراکی با کلمه رمز .................................................................. 113

ایستگاههای کاری بدون دیسک ............................................................... 115

رمزگذاری ....................................................................................... 116

حافظههای ویروسی ............................................................................ 119

فصل دوازدهم: تنظیمات مربوط به امنیت در شبکهها ...................................... 122

محافظت با استفاده از کلمه عبور............................................................... 123

تنظیمات مربوط به کلمههای عبور حسابهای کاربران...................................... 124

مشخص کردن طول کلمه عبور ................................................................. 125

تنظیم مدت اعتبار کلمههای عبور ............................................................... 126

الزام بر استفاده از کلمههای عبور پیچیده ..................................................... 127

تدابیر مربوط به بستن یک حساب ............................................................... 128

فصل سیزدهم: امنیت شبکه ...................................................................... 129

امنیت شبکه ......................................................................................... 130

عملیات شبکه ....................................................................................... 130

تجزیه و تحلیل هزینه شبکه ...................................................................... 131

تکنیکهای مدیریت و عیبیابی ................................................................... 132

دیوارههای آتش ..................................................................................... 134

فیلتر کردن بستهها .............................................................................. 134

NAT ............................................................................................. 135

دیوارهای آتش سرورهای Proxy .............................................................. 137

درک یک دیوار آتش ................................................................................. 137

دیوارهای آتش و TCP/IP ....................................................................... 139

دیوارهای آتش از نوع فیلترسازی بسته......................................................... 139

مزیتها و کاستیهای فیلترسازی بسته ......................................................... 140

دیوار آتش از نوع Application Gateways ..............................................141

دیوار آتش از نوع Circute-Level Gateways ...........................................142

دیوار آتش از نوع Stateful-Packet-inspection-engin ............................. 142

فصل چهاردهم: مدلهای مختلف امنیتی ........................................................144

مدلهای مختلف امنیتی .............................................................................145

امنیت سطح ـ کاربر .............................................................................145

امنیت سطح ـ مشترک ...........................................................................145

فصل پانزدهم : پروتکلهای امنیتی .............................................................146

پروتکلهای امنیتی ................................................................................147

Ipsec..................................................................................................147

L2TP .............................................................................................148

SSL ................................................................................................149

Kerberos ........................................................................................150

فصل شانزدهم:مواردی در مورد امنیت شبکهها .............................................151

امنیت ارتباطات ..................................................................................152

IPsec .............................................................................................152

دیوارهای آتش ....................................................................................155

شبکههای خصوصی مجازی (VPN)...........................................................156

امنیت نماهای الکترونیکی ..........................................................................157

امنیت وب .............................................................................................158

فصل هفدهم:مبانی امنیت در شبکهها ...........................................................160

مبانی امنیت شبکه ..................................................................................161

انواع رایج حملات .................................................................................161

اقدامات امنیتی خوب ...............................................................................162

مقاومسازی سیستمها در مقابل حملات .........................................................162

حفاظت از شبکه در برابر ویروسها ............................................................163

مفاهیم ویروس ......................................................................................164

خطاهای نرمافزاری ...............................................................................164

اسبهای تروا .......................................................................................164

بمبهای نرمافزاری (Softwar Bombs) ...................................................164

بمبهای منطقی (Logic bombs) ............................................................165

بمبهای ساعتی (Time Bombs) ............................................................165

تکرارکنندهها (Replicators) .................................................................165

کرمها (worms) ................................................................................166

ویروسها ...........................................................................................166

جستجوی ویروسها .................................................................................168

نصب ویروسیاب ..................................................................................171

حذف آلودگی ........................................................................................172

فصل هجدهم: جلوگیری از آلودگی توسط ویروس ...........................................173

جلوگیری از الودگی توسط ویروس ..............................................................174

جلوگیری از ویروسهای ماکرو ...................................................................175

حذف یک ویروس ماکرو ...........................................................................176